Ağ Güvenlik Takibi (Network Security Monitoring – NSM) kavramı, nüfuz (intrusion) saptanması ve ona göre önlemler alınması için aşağıdaki süreçleri tanımlar [1]:

* Gerekli verilerin toplaması,

* Belirti ve uyarıların artışının çözümlenmesidir.

NSM, ağ farkındalığı yaratmak için aşağıdakilere gereksinim duyar [1]:

* Uyarı (alert) verisi

* Oturum(session) verisi

* Tam içerik (full content) verisi

* İstatistiksel veri

NSM ile hedeflenen; bir nüfuzun kapsamının ve etkisinin değerlendirilmesi için gerekli kanıtların toplanması, etkin ve etkili önlem iyileştirme aşamalarının gerçekleştirilmesidir [1]

NSM bir kavramdır ve özellikle ağ farkındalığı için akış (flow) takibi önemlidir.

Devamı için:

http://blog.csirt.ulakbim.gov.tr/?p=38

Pazar, Aralık 23, 2007

Pazartesi, Aralık 17, 2007

"stow" ile sisteme kurulan yazılımların yönetimi

Güncel ve deneme amaçlı olarak yazılımların yeni sürümlerini kurmamız gerekiyor. Bu durumda kaynak kodundan derleyip (configure-make-make install) süreci ile kurmak, gerektiğinde uninstall etmek veya güncellemek gerekiyor. Bu durumda kurulum dosyalarının takibini yapmak gerekmekte.

Bu süreç için "stow" kullanmaya başladım.

Stow (sysutils/stow), described as "a program for managing the installation of software packages, keeping them separate (/usr/local/stow/argus /usr/local/stow/perl, for example) while making them appear to be installed in the same place (/usr/local)."

Örnekte, sisteme argusun yeni versiyonunu (3.0), /usr/local/stow altına kurma sürecim gösterilmektedir.

Yazılımı kaynak koddan "configure" ederken kurulacağı dizin gösterilir.

./configure --prefix=/usr/local/stow/argus3

make

make install

/usr/local/stow dizinine gidilip stow sistemine dahil edilir

cd /usr/local/stow

$ sudo stow argus3

Bu komut ile bütün symlink'ler otomatik olarak uygun dizinlere yerleştirilecek ve bu da bir sonraki güncelleme sürecinde işimizi kolaylaştıracaktır.

Argus'u nereye kurduğuna bakmak:

$ which argus

/usr/local/sbin/argus

/usr/local/sbin$ ls -la

total 8

drwxr-xr-x 2 root root 4096 2007-12-17 15:15 .

drwxr-xr-x 12 root root 4096 2007-12-17 15:10 ..

lrwxrwxrwx 1 root root 25 2007-12-17 15:09 argus -> ../stow/argus3/sbin/argus

Kurduğumuz argus'u silmek de kolaydır:

$ sudo stow -D argus3/

Yazılımı tekrar kurmak da çok kolaydır

$ stow -R argus3

Kaynak:

http://taosecurity.blogspot.com/2006/01/trying-stow-today-transzorp-in-snort.html

Stow hakkında ayrıntılı bir yazı için:

http://linuxgazette.net/issue75/peda.html

Bu süreç için "stow" kullanmaya başladım.

Stow (sysutils/stow), described as "a program for managing the installation of software packages, keeping them separate (/usr/local/stow/argus /usr/local/stow/perl, for example) while making them appear to be installed in the same place (/usr/local)."

Örnekte, sisteme argusun yeni versiyonunu (3.0), /usr/local/stow altına kurma sürecim gösterilmektedir.

Yazılımı kaynak koddan "configure" ederken kurulacağı dizin gösterilir.

./configure --prefix=/usr/local/stow/argus3

make

make install

/usr/local/stow dizinine gidilip stow sistemine dahil edilir

cd /usr/local/stow

$ sudo stow argus3

Bu komut ile bütün symlink'ler otomatik olarak uygun dizinlere yerleştirilecek ve bu da bir sonraki güncelleme sürecinde işimizi kolaylaştıracaktır.

Argus'u nereye kurduğuna bakmak:

$ which argus

/usr/local/sbin/argus

/usr/local/sbin$ ls -la

total 8

drwxr-xr-x 2 root root 4096 2007-12-17 15:15 .

drwxr-xr-x 12 root root 4096 2007-12-17 15:10 ..

lrwxrwxrwx 1 root root 25 2007-12-17 15:09 argus -> ../stow/argus3/sbin/argus

Kurduğumuz argus'u silmek de kolaydır:

$ sudo stow -D argus3/

Yazılımı tekrar kurmak da çok kolaydır

$ stow -R argus3

Kaynak:

http://taosecurity.blogspot.com/2006/01/trying-stow-today-transzorp-in-snort.html

Stow hakkında ayrıntılı bir yazı için:

http://linuxgazette.net/issue75/peda.html

Cuma, Aralık 14, 2007

Linux mu yoksa Microsoft işletim sistemleri mi güvenli?

Linux ve Microsoft Windows işletim sistemlerini güvenlik düşünerek kıyaslamak istersek ...

Bence Linux/Unix, Microsoft Windows'dan daha güvenilirdir.

Bunun en önemli nedeni, açık kaynak kodlu olmasıdır.

Yama (Patch) ve inceleme sürecinin dünya çapında birçok kişi tarafından yapılabilmesidir.

"Daha çok göz daha az güvenlik açığı demektir. Linux açık kaynaklı bir yazılımdır, bu da dünyadaki her programcının kodlara (programın "tarifine") bakmasına ve yardımcı olmasına, ya da geliştiricilere "... Bu bir güvenlik açığı değil midir?" diyebilmesine olanak sağlar." (http://www.whylinuxisbetter.net/items/viruses/index_tr.php)

Yaşadıklarımızı hatırlayalım. Yılbaşı öncesinde duyulan Microsoft açıklarında, patch'lerin gelmesi için bütün Christmas tatilinin gecmesini beklemistik. Zaten firma disinda duyurulan patch'e de güvenememiştik. Yanlış hatırlamıyorsam, bu Sasser worm'u idi. Sasser worm'una ait zaman bilgisi aşağıdaki gibidir:

Bir yamanın çıkma süresi Linux/Unix sistemlerinde çok daha hızlı olmaktadır.

"Linux sistemlerine yapılan saldırılar azdır" saptamasını yapanlar oluyor.

Tabii ki Linux sistemlerine saldırılar, Microsoft Windows sistemlerine yapılanlar kadar fazla değil ama her geçen gün artan sayıda saldırılar var. İstatistikler de bunu gösteriyor.

Microsoft tarafında güvenlik konusunda ciddi yatırımlar, ciddi personel alımları yapılıyor.

Bu gerçekten de çok önemli gelişmeler. Yamaların çıkma sürelerinin daha kısaldığını ve yazılımlar geliştirilirken güvenli kodlama süreçlerinin kullanıldığını biliyoruz.

Burada da konu, biraz daha maliyet konusuna yoğunlaşmalı. Microsoft işletim sistemi, üzerine kurulacak güvenlik duvarından antivirüsüne kadar birçok güvenlik önlemi için farklı şirketlere verilmesi gereken bir ücret söz konusu. (Antivirüs yazılımlarının makineyi ve internet erişimini yavaşlatması konusuna hiç girmiyorum.)

Bunun yanı sıra, giriş seviyesindeki şu web sayfası "neden linux" konusu için özetleyici olacaktır:

http://www.whylinuxisbetter.net/index_tr.php

Güvenlik Denemeleri

Linux'u, özellikle güvenlik konusunda çok konuşmamızın en önemli nedeni üzerinde çalışan açık kaynak kodlu güvenlik yazılımların çeşitliliği ve denenmeye hazır olmaları. Döküman biraz eski olabilir ama Hüzeyfe'nin yazdigi şu döküman sana biraz daha fikir verebilecektir:

http://csirt.ulakbim.gov.tr/dokumanlar/acikkod_guvenlik.pdf

(bu arada ufak bi update ve düzenleme de Hüzeyfe'den bekleyelim :) )

Üzerinde rahatlıkla oynayabileceğin, açık kaynak kodlu bir sistem açıkçası her zaman cazip gelmekte ...

Kullanıcı başına dünyanın parasını vermek yerine bir Linux/Unix tabanlı bir sistem daha cazip. Böylece sisteme değil ama desteğe yatırım yapılıyor. Türkiye'de bunun önemi anlaşıldıkça Linux bilenler çok daha iyi ücretlerle çalışmaya başladılar.

Tabii ki projeye göre Microsoft sistemlerin de kullanılmasının mantıklı olacağı yerler de olacaktır ama Linux/Unix sistemlerin "free" olmasının getirdiği özgürlük çoğunlukla tercih nedeni olacaktır düşüncesindeyim.

Bence Linux/Unix, Microsoft Windows'dan daha güvenilirdir.

Bunun en önemli nedeni, açık kaynak kodlu olmasıdır.

Yama (Patch) ve inceleme sürecinin dünya çapında birçok kişi tarafından yapılabilmesidir.

"Daha çok göz daha az güvenlik açığı demektir. Linux açık kaynaklı bir yazılımdır, bu da dünyadaki her programcının kodlara (programın "tarifine") bakmasına ve yardımcı olmasına, ya da geliştiricilere "... Bu bir güvenlik açığı değil midir?" diyebilmesine olanak sağlar." (http://www.whylinuxisbetter.net/items/viruses/index_tr.php)

Yaşadıklarımızı hatırlayalım. Yılbaşı öncesinde duyulan Microsoft açıklarında, patch'lerin gelmesi için bütün Christmas tatilinin gecmesini beklemistik. Zaten firma disinda duyurulan patch'e de güvenememiştik. Yanlış hatırlamıyorsam, bu Sasser worm'u idi. Sasser worm'una ait zaman bilgisi aşağıdaki gibidir:

Bir yamanın çıkma süresi Linux/Unix sistemlerinde çok daha hızlı olmaktadır.

"Linux sistemlerine yapılan saldırılar azdır" saptamasını yapanlar oluyor.

Tabii ki Linux sistemlerine saldırılar, Microsoft Windows sistemlerine yapılanlar kadar fazla değil ama her geçen gün artan sayıda saldırılar var. İstatistikler de bunu gösteriyor.

Microsoft tarafında güvenlik konusunda ciddi yatırımlar, ciddi personel alımları yapılıyor.

Bu gerçekten de çok önemli gelişmeler. Yamaların çıkma sürelerinin daha kısaldığını ve yazılımlar geliştirilirken güvenli kodlama süreçlerinin kullanıldığını biliyoruz.

Burada da konu, biraz daha maliyet konusuna yoğunlaşmalı. Microsoft işletim sistemi, üzerine kurulacak güvenlik duvarından antivirüsüne kadar birçok güvenlik önlemi için farklı şirketlere verilmesi gereken bir ücret söz konusu. (Antivirüs yazılımlarının makineyi ve internet erişimini yavaşlatması konusuna hiç girmiyorum.)

Bunun yanı sıra, giriş seviyesindeki şu web sayfası "neden linux" konusu için özetleyici olacaktır:

http://www.whylinuxisbetter.net/index_tr.php

Güvenlik Denemeleri

Linux'u, özellikle güvenlik konusunda çok konuşmamızın en önemli nedeni üzerinde çalışan açık kaynak kodlu güvenlik yazılımların çeşitliliği ve denenmeye hazır olmaları. Döküman biraz eski olabilir ama Hüzeyfe'nin yazdigi şu döküman sana biraz daha fikir verebilecektir:

http://csirt.ulakbim.gov.tr/dokumanlar/acikkod_guvenlik.pdf

(bu arada ufak bi update ve düzenleme de Hüzeyfe'den bekleyelim :) )

Üzerinde rahatlıkla oynayabileceğin, açık kaynak kodlu bir sistem açıkçası her zaman cazip gelmekte ...

Kullanıcı başına dünyanın parasını vermek yerine bir Linux/Unix tabanlı bir sistem daha cazip. Böylece sisteme değil ama desteğe yatırım yapılıyor. Türkiye'de bunun önemi anlaşıldıkça Linux bilenler çok daha iyi ücretlerle çalışmaya başladılar.

Tabii ki projeye göre Microsoft sistemlerin de kullanılmasının mantıklı olacağı yerler de olacaktır ama Linux/Unix sistemlerin "free" olmasının getirdiği özgürlük çoğunlukla tercih nedeni olacaktır düşüncesindeyim.

Salı, Aralık 11, 2007

Web Sayfalarındaki Reklamları Bloklamak

Bugün kişisel makine güvenliğinden söz ediyorduk, Gerçi bu konunun güvenlikle çok alakası yok ama söyleyeceğim Firefox eklentisi aynı zmaanda spyware'leri de engellemekte.

Bugün web sayfalarındaki reklamların ne kadar yavaşlattığını ve görüntü kirliğinden söz ediyorduk.

Aslında Firefox'un güzel eklentileri var, bu eklentileri kurarsanız web sayfalarındaki reklamlardan kurtulabilirsiniz. Otomatik filtreler olduğu gibi, sık bağlandığınız sayfalardaki bloklanmayan yerleri de sizin sağ tuşla bloklamanız da mümkün olabilmekte.

Önerilerim:

Adblock Plus - https://addons.mozilla.org/en-US/firefox/addon/1865

Adblock Filterset.G Updater - https://addons.mozilla.org/en-US/firefox/addon/1136

(EasyElement, EasyList filtrelerini aktif kullanıyorum)

Bugün web sayfalarındaki reklamların ne kadar yavaşlattığını ve görüntü kirliğinden söz ediyorduk.

Aslında Firefox'un güzel eklentileri var, bu eklentileri kurarsanız web sayfalarındaki reklamlardan kurtulabilirsiniz. Otomatik filtreler olduğu gibi, sık bağlandığınız sayfalardaki bloklanmayan yerleri de sizin sağ tuşla bloklamanız da mümkün olabilmekte.

Önerilerim:

Adblock Plus - https://addons.mozilla.org/en-US/firefox/addon/1865

Adblock Filterset.G Updater - https://addons.mozilla.org/en-US/firefox/addon/1136

(EasyElement, EasyList filtrelerini aktif kullanıyorum)

Linux PC Temel Güvenlik

Kişisel makine olarak kullandığımız Linux makinesini nasıl daha güvenli hale getirebiliriz:

- Kişisel Güvenlik duvarı: Bunun için tercihim firestarter. firestarter'in kolay GUI'si aracılığı ile makinenize kimlerin hangi protokol ile ulaşacağını çok kolaylıkla yapabilirsiniz. Kurması ise

apt-get install firestarter

- Static ARP: - Arp saldırılarından korunmanın en kolay yolu, default gateway'inizin MAC adresini "arp -a" ile öğrendikten sonra, static olarak tanımlamanızdır. Böylece arp saldırısı ile yapılabilecek internet/msn dinleme gibi saldırılardan korunmuş olursunuz. Arp'i static tanimlamak:

arp -s Gateway_IP Gateway'in mac adresi

Yönlendiriciniz değişmediği sürece bir sorun yaşamayacaksınız.

Ör:

$ arp -a

? (192.168.1.10) at aa:bb:cc:dd:ee:ff [ether] on eth0

$ arp -s 192.168.1.10 aa:bb:cc:dd:ee:ff

$ arp -a

? (192.168.1.10) at aa:bb:cc:dd:ee:ff [ether] PERM on eth0

Arp Saldırıları hakkında bilgi için:

http://www.governmentsecurity.org/articles/TheIngredientstoARPPoison.php

- Güncellemeler: Kubuntu gibi otomatik güncelleme yapan yeni nesil Linux dağılımlarını kullanmak.

Mümkün olduğunca yeni dağıtımları kullanmak.

- VPN: Özellikle kablosuz ağ kullanıldığı durumlarda, VPN ile kurumunuzun ağına bağlanmak ve oradaki bir proxy üzerinden internete erişmeniz önerilir. (eğer kurumunuz böyle bir hizmet veriyorsa)

- Rootkit /antivirüs: Chkrootkit, rkhunter gibi toollari kullanarak makinenize bir rootkit bulaşıp bulaşmadığını anlayabilirsiniz. Virüsler Linux makinelerinde pek gözükmemekle beraber, bunun için de çözüm kullanmak mümkündür.

chkrootkit - Checks for signs of rootkits on the local system

rkhunter - rootkit, backdoor, sniffer and exploit scanner

sudo apt-get install chkrootkit rkhunter

# rkhunter --update

[ Rootkit Hunter version 1.3.0 ]

...

Checking file i18n/en [ Updated ]

# rkhunter --check

...

- Sistem Dosya Değişikliklerinin Takibi: Biraz daha deneyimli kullanıcılar, sistem dosyalarının herhangi bir süreç tarafından değiştirilip değiştirilmediğini takip etmek isteyebilirler.

Bunun için kullanılabilecek çeşitli programlar var. "Tripwire" programını birçok Unix/Linux sistem yöneticisi bilir. Kubuntu'da Advanced Intrusion Detection Environment (AIDE) de kullanılabilir

https://help.ubuntu.com/community/FileIntegrityAIDE

sudo apt-get install aide

(aide.db yaratmadı - bir sorun var, sanırım manual kurulması gerekiyor)

Zaman buldukça eklemeler yapacağım - yorumlarınızı beklerim ...

- Kişisel Güvenlik duvarı: Bunun için tercihim firestarter. firestarter'in kolay GUI'si aracılığı ile makinenize kimlerin hangi protokol ile ulaşacağını çok kolaylıkla yapabilirsiniz. Kurması ise

apt-get install firestarter

- Static ARP: - Arp saldırılarından korunmanın en kolay yolu, default gateway'inizin MAC adresini "arp -a" ile öğrendikten sonra, static olarak tanımlamanızdır. Böylece arp saldırısı ile yapılabilecek internet/msn dinleme gibi saldırılardan korunmuş olursunuz. Arp'i static tanimlamak:

arp -s Gateway_IP Gateway'in mac adresi

Yönlendiriciniz değişmediği sürece bir sorun yaşamayacaksınız.

Ör:

$ arp -a

? (192.168.1.10) at aa:bb:cc:dd:ee:ff [ether] on eth0

$ arp -s 192.168.1.10 aa:bb:cc:dd:ee:ff

$ arp -a

? (192.168.1.10) at aa:bb:cc:dd:ee:ff [ether] PERM on eth0

Arp Saldırıları hakkında bilgi için:

http://www.governmentsecurity.org/articles/TheIngredientstoARPPoison.php

- Güncellemeler: Kubuntu gibi otomatik güncelleme yapan yeni nesil Linux dağılımlarını kullanmak.

Mümkün olduğunca yeni dağıtımları kullanmak.

- VPN: Özellikle kablosuz ağ kullanıldığı durumlarda, VPN ile kurumunuzun ağına bağlanmak ve oradaki bir proxy üzerinden internete erişmeniz önerilir. (eğer kurumunuz böyle bir hizmet veriyorsa)

- Rootkit /antivirüs: Chkrootkit, rkhunter gibi toollari kullanarak makinenize bir rootkit bulaşıp bulaşmadığını anlayabilirsiniz. Virüsler Linux makinelerinde pek gözükmemekle beraber, bunun için de çözüm kullanmak mümkündür.

chkrootkit - Checks for signs of rootkits on the local system

rkhunter - rootkit, backdoor, sniffer and exploit scanner

sudo apt-get install chkrootkit rkhunter

# rkhunter --update

[ Rootkit Hunter version 1.3.0 ]

...

Checking file i18n/en [ Updated ]

# rkhunter --check

...

- Sistem Dosya Değişikliklerinin Takibi: Biraz daha deneyimli kullanıcılar, sistem dosyalarının herhangi bir süreç tarafından değiştirilip değiştirilmediğini takip etmek isteyebilirler.

Bunun için kullanılabilecek çeşitli programlar var. "Tripwire" programını birçok Unix/Linux sistem yöneticisi bilir. Kubuntu'da Advanced Intrusion Detection Environment (AIDE) de kullanılabilir

https://help.ubuntu.com/community/FileIntegrityAIDE

sudo apt-get install aide

(aide.db yaratmadı - bir sorun var, sanırım manual kurulması gerekiyor)

Zaman buldukça eklemeler yapacağım - yorumlarınızı beklerim ...

Pazar, Aralık 09, 2007

Yazılımların Güvenlik Açıklarının Duyurulması

Bu özet kullanılabilir değil. Yayını görüntülemek için lütfen

burayı tıklayın.

Cuma, Aralık 07, 2007

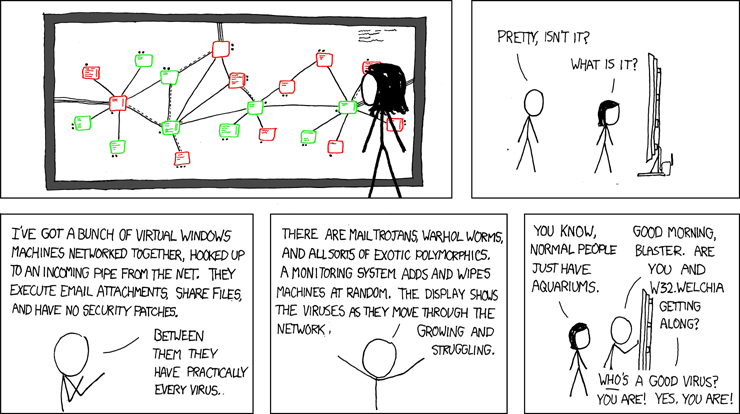

trojan/virus/worm gibi sorunlara karşı savunma yöntemleri

Zararlı kod parçacıkları (trojan/virus/worm) makinelerde sorun yaratmaları dışında, kampüs ağlarında yarattıkları trafik ile ağ sistemlerinin yavaşlamasına ve hatta devre dışı kalmasına yol açabilmektedir.

Ortada bir zayıflık yoksa, trojan/virus/worm kendi kendine bulaşamaz.

Makinelerimizin güvenlik güncellemelerinin yapılmış olmasını sağlamamız gerekiyor.

Kullanıcının bir şekilde virüslü dosyayı sistemde çalıştırmış veya virüsü bulaştıracağı web adresine girmiş olması gerekir.

Bruce Schneier’in dediği gibi “Güvenlik bir ürün değil, bir süreçtir.”.

Kampüs ağlarında, bu konuda ne tür önlemler alınabileceğini iki ana başlıkta incelememiz mümkündür:

- Makinelerde alınabilecek temel önlemler

- Ağda alınabilecek temel önlemler

Devamı yeni ULAK-CSIRT Blog'unda

http://blog.csirt.ulakbim.gov.tr/?p=28

Ortada bir zayıflık yoksa, trojan/virus/worm kendi kendine bulaşamaz.

Makinelerimizin güvenlik güncellemelerinin yapılmış olmasını sağlamamız gerekiyor.

Kullanıcının bir şekilde virüslü dosyayı sistemde çalıştırmış veya virüsü bulaştıracağı web adresine girmiş olması gerekir.

Bruce Schneier’in dediği gibi “Güvenlik bir ürün değil, bir süreçtir.”.

Kampüs ağlarında, bu konuda ne tür önlemler alınabileceğini iki ana başlıkta incelememiz mümkündür:

- Makinelerde alınabilecek temel önlemler

- Ağda alınabilecek temel önlemler

Devamı yeni ULAK-CSIRT Blog'unda

http://blog.csirt.ulakbim.gov.tr/?p=28

Pazar, Aralık 02, 2007

"Web Güvenliği Günleri - izmir" ardından

Web Güvenliği Günleri - izmir, başarılı bir şekilde geçen pazartesi gerçekleştirildi.

ULAK-CSIRT Ege Bölgesi toplantısını aynı günün akşamında gerçekleştirmemiz ve üniversite bilgi işlemlerine de yaptığımız sıkı duyurular sayesinde Üniversite BİM kadrolarından yoğun katılım yaşandı.

Öğrenciler bu etkinliğe yoğun ilgi gösterdi. Sunumu yapan bizlerin ortak zamanımız olan bu pazartesinin, sınav haftasının başlangıcına denk gelmesi büyük talihsizlikti ama yine de yoğun bir katılım oldu. Öğrencilerin açık kaynak kodlu sistemlere ve web güvenliğine yoğun ilgisi olduğunu gözlemledik. Katkımız olduysa ne mutlu bize.

Sunumlar: http://www.webguvenligi.org/?p=98

Mini CD: http://www.webguvenligi.org/?p=92

http://www.karaarslan.net/guvenlik.html adresinden temel güvenlik kavramlarını ve önlemleri anlattığım "Kurumsal Web Güvenliği Altyapısı" sunumum ve güvenlik linklerine ulaşılabilir.

Bu organizasyonu Web Güvenlik Topluluğu'ndan Bedirhan Urgun'la aylar öncesinden planladık ve özellikle organizasyonu gerçekleştirmek için İzmir'de yoğun çalışmam gerekti. Ege Üniversitesi Network Yönetim Grubu'ndan Vedat Fetah arkadaşıma da desteklerinden dolayı teşekkür etmek istiyorum.

Sunumlar aşağıdaki kişiler tarafından gerçekleştirildi:

Bünyamin Demir - Web Güvenlik Topluluğu

Bedirhan Urgun - Web Güvenlik Topluluğu

Oğuzhan Yalçın - ULAK-CSIRT

Enis Karaarslan - ULAK-CSIRT

Tahsin Türköz - UEKAE-TÜBİTAK

Sunumları yapan arkadaşlar büyük özverilerle İzmir'e geldiler ve bilgi paylaşmak için büyük emek harcadılar. Onlarla tanışmak ve ortak bir paylaşım sürecinde bulunmaktan çok mutlu oldum. Umarım benzer projelerde yine beraber görev alabiliriz. Hepsine teşekürlerimi bir daha iletmek istiyorum.

Sponsorlara da teşekkürler. Onlar sayesinde dinleyicilerimize aralarda kahve ve kurabiye ikram edebildik. Konuşmacılarımızın konaklamalarını karşılayabildik. Teşekkürler:

- Ege Üniversitesi Uluslararası Bilgisayar Enstitüsü - ev sahipliği

- UNIPA

- BİMEL

- NESCAFE

ULAK-CSIRT Ege Bölgesi toplantısını aynı günün akşamında gerçekleştirmemiz ve üniversite bilgi işlemlerine de yaptığımız sıkı duyurular sayesinde Üniversite BİM kadrolarından yoğun katılım yaşandı.

Öğrenciler bu etkinliğe yoğun ilgi gösterdi. Sunumu yapan bizlerin ortak zamanımız olan bu pazartesinin, sınav haftasının başlangıcına denk gelmesi büyük talihsizlikti ama yine de yoğun bir katılım oldu. Öğrencilerin açık kaynak kodlu sistemlere ve web güvenliğine yoğun ilgisi olduğunu gözlemledik. Katkımız olduysa ne mutlu bize.

Sunumlar: http://www.webguvenligi.org/?p=98

Mini CD: http://www.webguvenligi.org/?p=92

http://www.karaarslan.net/guvenlik.html adresinden temel güvenlik kavramlarını ve önlemleri anlattığım "Kurumsal Web Güvenliği Altyapısı" sunumum ve güvenlik linklerine ulaşılabilir.

Bu organizasyonu Web Güvenlik Topluluğu'ndan Bedirhan Urgun'la aylar öncesinden planladık ve özellikle organizasyonu gerçekleştirmek için İzmir'de yoğun çalışmam gerekti. Ege Üniversitesi Network Yönetim Grubu'ndan Vedat Fetah arkadaşıma da desteklerinden dolayı teşekkür etmek istiyorum.

Sunumlar aşağıdaki kişiler tarafından gerçekleştirildi:

Bünyamin Demir - Web Güvenlik Topluluğu

Bedirhan Urgun - Web Güvenlik Topluluğu

Oğuzhan Yalçın - ULAK-CSIRT

Enis Karaarslan - ULAK-CSIRT

Tahsin Türköz - UEKAE-TÜBİTAK

Sunumları yapan arkadaşlar büyük özverilerle İzmir'e geldiler ve bilgi paylaşmak için büyük emek harcadılar. Onlarla tanışmak ve ortak bir paylaşım sürecinde bulunmaktan çok mutlu oldum. Umarım benzer projelerde yine beraber görev alabiliriz. Hepsine teşekürlerimi bir daha iletmek istiyorum.

Sponsorlara da teşekkürler. Onlar sayesinde dinleyicilerimize aralarda kahve ve kurabiye ikram edebildik. Konuşmacılarımızın konaklamalarını karşılayabildik. Teşekkürler:

- Ege Üniversitesi Uluslararası Bilgisayar Enstitüsü - ev sahipliği

- UNIPA

- BİMEL

- NESCAFE

Kaydol:

Kayıtlar (Atom)